2022年工業信息安全態勢報告 勒索軟件持續威脅網絡安全

隨著工業數字化轉型的深入,工業信息系統與物理生產過程的融合日益緊密,這使得工業信息安全成為國家安全和產業發展的關鍵基石。2022年,全球工業領域面臨的信息安全挑戰依然嚴峻,其中勒索軟件攻擊尤為突出,持續對關鍵基礎設施和制造業構成嚴重威脅。本報告基于對全年安全事件的監測與分析,旨在梳理主要態勢,并聚焦于網絡與信息安全軟件開發領域的應對策略。

一、 2022年工業信息安全總體態勢

2022年,工業信息安全事件呈現高發、多元化態勢。攻擊目標不再局限于傳統IT網絡,而是直接瞄準工業控制系統(ICS)、監控與數據采集系統(SCADA)以及工業物聯網(IIoT)設備。攻擊動機從單純的經濟勒索,向破壞生產運營、竊取核心工業數據乃至地緣政治博弈延伸。制造業、能源、水務、交通等關鍵行業成為重災區,任何環節的漏洞都可能引發供應鏈中斷、生產停滯乃至安全事故。

二、 勒索軟件:持續演進的“頭號威脅”

在所有威脅中,勒索軟件依然是工業領域最普遍、破壞性最強的攻擊形式,其特點在2022年進一步演化:

- 攻擊精準化:攻擊者不再進行無差別掃描,而是通過長期潛伏、情報搜集,對目標企業的業務邏輯、網絡拓撲、備份策略進行深入研究,實施針對性極強的攻擊。

- 雙重勒索模式常態化:在加密系統文件索要贖金的竊取大量敏感數據(如設計圖紙、生產工藝、客戶信息),并威脅若不支付贖金將公開數據,極大增加了企業的妥協壓力。

- 勒索即服務(RaaS)產業化:地下黑產形成成熟產業鏈,降低了勒索攻擊的技術門檻,使得更多攻擊者能夠輕易獲取并定制化使用勒索軟件。

- 瞄準工業協議與專用設備:部分勒索軟件變種開始識別并攻擊特定的工業協議和軟硬件,如可編程邏輯控制器(PLC),直接威脅物理生產過程。

三、 網絡與信息安全軟件開發的應對之道

面對嚴峻形勢,作為防御體系的核心,網絡與信息安全軟件的開發必須與時俱進,從被動防護轉向主動防御和彈性恢復。以下是關鍵發展趨勢與建議:

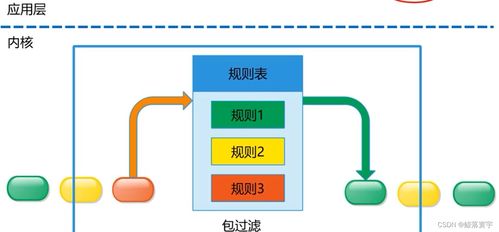

- 深化IT/OT融合安全能力:安全軟件需超越傳統IT邊界,具備對OT環境的深度可見性。開發應集成對主流工業協議(如Modbus, OPC UA, PROFINET)的深度解析、異常行為檢測和指令白名單控制功能,實現對工業控制流量的精細化管理。

- 強化主動威脅狩獵與檢測:利用人工智能(AI)和機器學習(ML)技術,開發能夠分析網絡流量、用戶行為和系統日志的智能分析平臺。軟件應能建立OT環境正常行為的基線模型,實時檢測偏離基線的異常活動(如非工作時間的編程指令、異常參數修改),提前發現潛伏威脅。

- 構建零信任架構支撐能力:安全軟件開發需融入零信任原則。這意味著不僅要強化身份認證與訪問管理(IAM),確保人、設備、應用程序的每一次訪問都經過嚴格驗證和最小權限授予,還要實現動態的微隔離,防止威脅在IT與OT網絡內部橫向移動。

- 增強終端防護與應用程序控制:針對工業主機(如工程師站、操作員站)開發輕量級、高兼容性的終端安全軟件。重點功能應包括應用程序白名單(僅允許授權程序運行)、USB等外部設備管控、漏洞補丁管理及內存保護,從源頭阻斷惡意代碼執行。

- 集成自動化響應與恢復:開發集成化平臺,將安全編排、自動化與響應(SOAR)能力延伸至OT環境。在檢測到勒索軟件等攻擊時,能夠自動隔離受感染設備、阻斷惡意網絡連接、觸發備份恢復流程,最大限度縮短停機時間,提升業務彈性。

- 重視供應鏈安全與安全開發生命周期(SDL):軟件開發企業自身需將安全置于開發生命周期的首位。通過威脅建模、代碼安全審計、第三方組件安全管理等手段,確保交付的軟件產品自身安全可靠,避免成為攻擊鏈中的薄弱環節。

四、 與展望

2022年的態勢表明,工業信息安全已進入“深水區”。勒索軟件等網絡威脅正變得更具破壞性和針對性。單純依靠邊界防護和事后補救已難以應對。工業安全防御的成功將極大地依賴于前瞻性的安全軟件開發。通過融合AI、零信任、自動化響應等先進技術,打造能夠理解工業業務、適應復雜環境、實現智能協同的主動防御體系,是構筑工業數字化發展安全基座的必由之路。企業、軟件開發商、監管機構需通力合作,共同提升工業基礎設施的網絡韌性,以應對不斷演變的威脅格局。

如若轉載,請注明出處:http://www.kezhangbj.cn/product/49.html

更新時間:2026-03-01 03:44:17